El OWASP Top 10 es un documento estándar de concienciación para desarrolladores y seguridad de aplicaciones web. Representa un amplio consenso sobre los riesgos de seguridad más críticos para las aplicaciones web.

Reconocido mundialmente por los desarrolladores como el primer paso hacia una codificación más segura.

Las empresas deben adoptar este documento y comenzar el proceso de asegurar que sus aplicaciones web minimicen estos riesgos. Usar el OWASP Top 10 es quizás el paso más efectivo para cambiar la cultura de desarrollo de software dentro de su organización hacia una que produzca código más seguro.

Los 10 Principales Riesgos de Seguridad en Aplicaciones Web

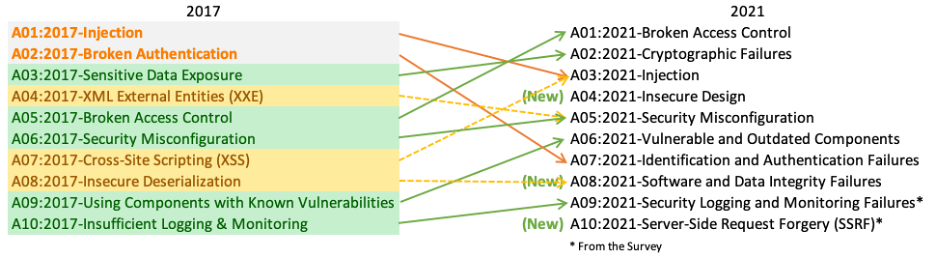

Hay tres nuevas categorías, cuatro categorías con cambios de nombre y alcance, y algo de consolidación en el Top 10 para 2021.

- A01:2021 - Control de Acceso Roto sube desde la quinta posición; el 94% de las aplicaciones fueron probadas para alguna forma de control de acceso roto. Las 34 Enumeraciones de Debilidades Comunes (CWEs) asignadas al Control de Acceso Roto tuvieron más ocurrencias en aplicaciones que cualquier otra categoría.

- A02:2021 - Fallas Criptográficas sube una posición al #2, anteriormente conocido como Exposición de Datos Sensibles, que era un síntoma amplio en lugar de una causa raíz. El enfoque renovado aquí está en las fallas relacionadas con la criptografía que a menudo llevan a la exposición de datos sensibles o al compromiso del sistema.

- A03:2021 - Inyección baja a la tercera posición. El 94% de las aplicaciones fueron probadas para alguna forma de inyección, y las 33 CWEs asignadas a esta categoría tienen la segunda mayor cantidad de ocurrencias en aplicaciones. El Cross-site Scripting ahora forma parte de esta categoría en esta edición.

- A04:2021 - Diseño Inseguro es una nueva categoría para 2021, con un enfoque en los riesgos relacionados con fallas de diseño. Si realmente queremos "movernos a la izquierda" como industria, esto exige un mayor uso de modelado de amenazas, patrones y principios de diseño seguro, y arquitecturas de referencia.

- A05:2021 - Configuración de Seguridad Incorrecta sube del #6 en la edición anterior; el 90% de las aplicaciones fueron probadas para alguna forma de configuración incorrecta. Con más cambios hacia software altamente configurable, no es sorprendente ver esta categoría subir. La categoría anterior de Entidades Externas XML (XXE) ahora forma parte de esta categoría.

- A06:2021 - Componentes Vulnerables y Desactualizados anteriormente se titulaba Usar Componentes con Vulnerabilidades Conocidas y es #2 en la encuesta de la comunidad del Top 10, pero también tenía suficientes datos para entrar en el Top 10 a través del análisis de datos. Esta categoría sube desde el #9 en 2017 y es un problema conocido que luchamos por probar y evaluar el riesgo. Es la única categoría que no tiene ninguna Exposición Común de Vulnerabilidades (CVEs) asignada a las CWEs incluidas, por lo que se ponderan automáticamente con puntuaciones de exploit y de impacto de 5.0.

- A07:2021 - Fallas de Identificación y Autenticación anteriormente se llamaba Autenticación Rota y baja de la segunda posición, e incluye ahora CWEs que están más relacionadas con fallas de identificación. Esta categoría sigue siendo una parte integral del Top 10, pero la mayor disponibilidad de marcos estandarizados parece estar ayudando.

- A08:2021 - Fallos de Integridad de Software y Datos es una nueva categoría para 2021, centrada en hacer suposiciones relacionadas con actualizaciones de software, datos críticos y pipelines de CI/CD sin verificar la integridad. Uno de los impactos más altos ponderados de los datos de Vulnerabilidad y Exposición Común/Sistema de Puntuación de Vulnerabilidad Común (CVE/CVSS) mapeados a los 10 CWEs en esta categoría. La deserialización insegura de 2017 ahora forma parte de esta categoría más amplia.

- A09:2021 - Fallos de Registro y Monitoreo de Seguridad anteriormente era Registro y Monitoreo Insuficiente y se agrega a partir de la encuesta de la industria (#3), subiendo desde el #10 anteriormente. Esta categoría se expande para incluir más tipos de fallos, es desafiante de probar, y no está bien representada en los datos CVE/CVSS. Sin embargo, los fallos en esta categoría pueden afectar directamente la visibilidad, alertas de incidentes y la investigación forense.

- A10:2021 - Falsificación de Solicitud del Lado del Servidor (SSRF) se agrega a partir de la encuesta de la comunidad Top 10 (#1). Los datos muestran una tasa de incidencia relativamente baja con una cobertura de prueba por encima del promedio, junto con calificaciones por encima del promedio para el potencial de explotación e impacto. Esta categoría representa el escenario donde los miembros de la comunidad de seguridad nos están diciendo que esto es importante, aunque no esté ilustrado en los datos en este momento.

Open Web Application Security Project, OWASP, Global AppSec, AppSec Days, AppSec California, SnowFROC, LASCON y el logotipo de OWASP son marcas registradas de la OWASP Foundation. OWASP no respalda ni recomienda productos o servicios comerciales, lo que permite mantener la neutralidad con respecto a proveedores, contando con la sabiduría colectiva de las mejores mentes en seguridad de software a nivel mundial.